Sieci definiowane programowo

SDN to architektura sieciowa, która pozwala na oddzielenie oprogramowania od sprzętu. Wykorzystuje ona wirtualizację funkcji sieciowych (NFV) tak, by funkcje platformy można było realizować z użyciem oprogramowania. Jeśli konieczna jest zmiana funkcji, wystarczy zmienić oprogramowanie.

W platformach przełączających SDN oddziela płaszczyzny sterowania danymi od płaszczyzn aplikacji. Pozwala to na rozdzielenie inteligencji urządzenia sieciowego od silnika przekazywania pakietów i kontroli centralnej przy równoczesnym rozproszeniu transportu danych. Oznacza to, że aplikacje mogą komunikować się z siecią w sposób programowy, co pozwala na poprawę sterowania, automatyzacji i aranżacji zachowania sieci.

SD-WAN

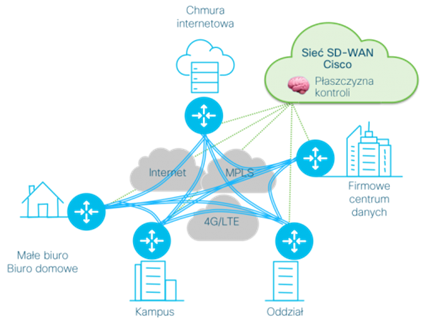

Architektura sieci SD-WAN pozwala firmie na dodanie kolejnego połączenia z Internetem do istniejących połączeń, a następnie zoptymalizowanie jego wykorzystania dzięki inteligentnemu trasowaniu. Sieć SD-WAN nie tylko obsługuje typowe funkcje łączności sieciowej, lecz także transportuje aplikacje z maksymalną efektywnością gwarantującą ich doskonałą wydajność i bezpieczeństwo.

Równoważenie obciążeń odbywa się bezpośrednio przy użyciu jednego panelu sterowania działającego jak warstwa wirtualnej „nakładki”. Panel sterowania umożliwia definiowanie i zautomatyzowanie schematów trasowania przy użyciu jednego pulpitu.

Dlaczego jest to tak dobrym rozwiązaniem?

Sieć SD-WAN zapewnia większą elastyczność klientom, dzięki możliwości zoptymalizowania schematów trasowania w zależności od priorytetów biznesowych i zapotrzebowania na przepustowość, a także aplikacji kluczowych dla działalności firmy. Rozwiązanie SD-WAN przywraca klientom kontrolę, jednocześnie upraszczając zarządzanie siecią WAN.

Wdrożenie sieci SD-WAN nie oznacza migracji z MPLS lub 4G/LTE. Można w dalszym ciągu korzystać z klasycznej struktury sieci WAN i przekierowywać kluczowe aplikacje przez system MPLS/VPN, a pozostały ruch sieciowy przesyłać za pośrednictwem Internetu, aby obniżyć koszty.

5 najważniejszych powodów, dla których sieć SD-WAN jest doskonałym rozwiązaniem:

- W siedzibie klienta lub zarządzane w chmurze – Pojedyncza struktura sieci WAN (płaszczyzna kontroli) odznaczająca się łatwością obsługi z możliwością skalowania w tysiącach lokalizacji zdalnych.

- Niezależność w warstwie transportowej – Globalna obsługa wszelkich rodzajów połączeń, w tym z systemem MPLS, Internetem i 4G LTE.

- Elastyczność obsługi punktów końcowych – Fizyczne lub wirtualne urządzenia sieciowe, które można wdrażać w oddziale, w chmurze, innej placówce w tej samej lokalizacji lub centrum danych.

- Szeroki zakres usług sieciowych – Błyskawiczne wdrażanie, w ciągu kilku minut, usług takich jak sieć SD-WAN, ujednolicona komunikacja, firewall i innych, w tym usług oferowanych przez innych producentów.

- Analiza i kontrola jakości – Optymalizacja wszystkich aplikacji w czasie rzeczywistym na podstawie wglądu w informacje w celu ułatwienia prognozowania i planowania z analizami umożliwiającymi podejmowanie działań i szybsze rozwiązywanie problemów.

SD-LAN

Opiera się na zasadach SDN w centrum danych i SD-WAN, aby zapewnić określone korzyści w zakresie adaptowalności, elastyczności, opłacalności i skalowania do przewodowych i bezprzewodowych sieci dostępowych.

Wszystko to dzieje się, zapewniając ciągłość biznesową o znaczeniu krytycznym dla warstwy dostępu do sieci.

Mówiąc prościej: SD-LAN to architektura oparta na aplikacjach i zasadach, która odłącza warstwy sprzętowe i programowe, tworząc samoorganizujące się i centralnie zarządzane sieci, które są prostsze w obsłudze, integracji i skalowaniu.

Zalety SD-LAN:

- Optymalizacja aplikacji ustala priorytety i zmienia zachowanie sieci w oparciu o aplikacje.

- Bezpieczny dostęp oparty na tożsamości dynamicznie definiuje, co użytkownicy, urządzenia i rzeczy mogą robić, gdy uzyskują dostęp do SD-LAN.

- Dostęp adaptacyjny samoczynnie optymalizuje się, samonaprawia i samoorganizuje bezprzewodowe punkty dostępowe i przełączniki dostępu.

- Scentralizowane zarządzanie siecią w chmurze zmniejsza koszty i złożoność operacji sieciowych dzięki scentralizowanej sieci w chmurze publicznej lub prywatnej.

- Otwarte API z programowalnymi interfejsami umożliwiają ścisłą integrację infrastruktury sieciowej i aplikacji.

Cisco ® Software-Defined Access (SD-Access)

To rozwiązanie wchodzące w skład Cisco Digital Network Architecture (Cisco DNA), które jest oparte na zasadach sieci intuicyjnych. Cisco SD-Access zapewnia opartą na widoczności, zautomatyzowaną segmentację typu end-to-end w celu oddzielenia ruchu użytkowników, urządzeń i aplikacji bez przeprojektowywania podstawowej sieci fizycznej. Cisco SD-Access automatyzuje zasady dostępu użytkowników, dzięki czemu organizacje mogą upewnić się, że zostały ustanowione odpowiednie zasady dla każdego użytkownika lub urządzenia z dowolną aplikacją w sieci. Osiąga się to poprzez zastosowanie ujednoliconych zasad dostępu w całej sieci LAN i WLAN, co zapewnia spójne wrażenia użytkownika w dowolnym miejscu bez narażania bezpieczeństwa.

Korzyści:

- Popraw widoczność dzięki zaawansowanym narzędziom analitycznym do identyfikacji użytkowników i urządzeń oraz zgodności. Zastosuj sztuczną inteligencję i techniki uczenia maszynowego, aby sklasyfikować podobne punkty końcowe w logiczne grupy.

- Wykorzystaj analizę polityk poprzez dokładną analizę przepływów ruchu między grupami punktów końcowych i wykorzystaj ją do zdefiniowania odpowiednich polityk dostępu opartych na grupach. Definiuj, twórz i egzekwuj te zasady za pomocą prostego i intuicyjnego interfejsu graficznego.

- Segmentuj, aby zabezpieczyć, automatycznie konfigurując wszystkie przewodowe i bezprzewodowe urządzenia sieciowe w celu szczegółowej, dwupoziomowej segmentacji, aby zapewnić pełne bezpieczeństwo i zgodność z przepisami.

- Zasady operacyjne programu Exchange i zapewnienie spójności dzięki wykorzystaniu opartej na intencji architektury sieci wielodomenowej firmy Cisco do egzekwowania reguł dostępu, sieci WAN i wielu chmur w centrach danych.

Switche

Przełączniki CISCO nieustannie się uczą. Nieustannie się przystosowują. Nieustannie zapewniają ochronę. Stwórz fundament, który pozwoli uzyskiwać oszałamiające rezultaty w centrum danych, sieci rdzeniowej i na brzegach sieci. To nowa era w dziedzinie sieci intuicyjnej.

Szerokie opcje wdrażania

Wybór trybu tradycyjnego, zarządzanego w chmurze lub pełnej kontroli struktury — jak również szereg funkcji, skal, prędkości portów i typów interfejsów od 1G do 100G.

Projektowanie sieci intuicyjnych

Modułowe, rdzeniowe, dystrybucyjne i dostępowe przełączniki sieci LAN firmy Cisco zostały zaprojektowane pod kątem nowej ery sieci intuicyjnych.

Bezpieczne i inteligentne

Zarządzane intencją oraz uczone kontekstowo, nastawione na zapewnienie pełnego bezpieczeństwa. Nasze przełączniki pomagają sieci w ciągłym uczeniu się i ewoluowaniu zgodnie z potrzebami biznesowymi.

Cisco Identity Services Engine (ISE)

Jest platformą, która umożliwia kompleksowe zabezpieczenia dostępu do sieci przewodowych, bezprzewodowych i jak również przy korzystaniu z dostępu do sieci przez VPN, przez co firmy mają niższe koszty operacyjne i produktywnych pracowników. Jest centralnym punktem weryfikacji stanu, zgodności, tożsamości i poświadczeń oraz egzekwowania zdefiniowanych polityk z którym integruje się resztę infrastruktury. Jego bazą jest moduł NAC (Network Access Control), którego zadaniem jest udzielanie dostosowanych do posiadanych ról i funkcji w organizacji dostępów dla urządzeń i użytkowników.

ISE posiada następujące funkcjonalności:

- Rygorystyczne egzekwowanie tożsamości – ISE oferuje jedno z pierwszych pierwsze w branży IT rozwiązanie typu *”Device Profiler” do identyfikacji każdego urządzenia, przypisania do niego użytkownika lub innych atrybutów, w tym czas, lokalizację oraz tworzenia kontekstowej tożsamości – można więc zastosować szczegółową kontrolę nad tym, kto i co jest dozwolone w sieci. Obsługa urządzeń w czasie rzeczywistym w celu zapewnienia, dla nowych urządzeń poprawnej identyfikacji i dopuszczenia do działania w sieci firmowej.

- Obszerna możliwości egzekwowania polityk bezpieczeństwa – Na podstawie nazwy użytkownika lub przypisania kontekstowego tożsamości do urządzenia. ISE konfiguruje i wysyła w sposób bezpieczny zasady dostępu do punktu dostępowego (Access-Point, przełącznik sieciowy), więc jest pewność, konsekwentnego egzekwowania polityki, i otrzymania informacji czy użytkownik lub urządzenie próbuje uzyskać dostęp do sieci z przewodowych, bezprzewodowych, lub połączenia VPN.

- Automatyczne wprowadzanie nowych urządzeń – Portal samo-obsługowy do rejestracji urządzeń działających jako BYOD, gości itd. Automatyczne wprowadzanie urządzeń automatyzuje identyfikację użytkownika, profilowanie urządzeń, jest to łatwe dla pracowników, aby ich urządzenia były zgodne z polityką bezpieczeństwa.

- Automatyczne zabezpieczenie urządzenia – Zapewnia kontrolę urządzeń i wymusza opcje naprawcze. Mamy możliwość zainstalowania klienta Cisco NAC dla komputerów stacjonarnych / laptopów i integracja systemami zarządzania urządzeniami mobilnymi (MDM) . Rozwiązanie jest łatwe do implementacji dla użytkowników i aby ich urządzenia były bezpieczne i spełniały wymogi firmowe.

- Niezawodny dostęp – dzięki ISE dostępu do sieci dla urządzeń jest egzekwowana w czasie rzeczywistym, zdalny użytkownik może uzyskać spójny dostęp do swoich usług i z dowolnego miejsca wejść do sieci firmowej.

- Efektywność operacyjna – Wprowadzanie nowych urządzeń jak również szereg mechanizmów do automatyki bezpieczeństwa, centralne sterowanie politykami, szbkie rozwiązywanie problemów i integracja z Cisco Prime ™ oznacza, że IT i HelpDesk spędzają znacznie mniej czasu na użytkownika i poprawki bezpieczeństwa w sieci.

- Integracja z siecią – Możliwości wykorzystania sensorów sieciowych, które są wbudowane w urządzenia w większości przełączników Cisco i kontrolerów bezprzewodowych pozwalają rozszerzyć możliwości profilowania urządzeń bez dodatkowych nakładek i urządzeń w infrastrukturze.

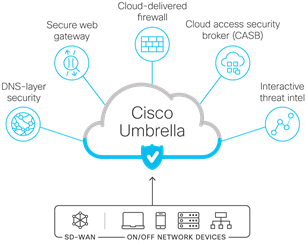

Cisco Umbrella

Rozwiązanie z kategorii Secure Internet Gateway (SIG), czyli bezpieczna brama internetowa. Jej zadaniem jest zarówno ochrona użytkowników podłączonych do sieci korporacyjnej, jak i pracujących zdalnie, nawet przy wykorzystaniu własnych urządzeń mobilnych (BYOD). Ma pełnić swoje zadanie zarówno podczas bezpośredniego połączenia z Internetem, jak i w sytuacji, gdy firmowy sprzęt łączy się z nim poprzez sieć VPN.

Główne zadanie tego narzędzia to kontrolowanie ruchu sieciowego poprzez monitorowanie wszystkich portów i protokołów, a przede wszystkim – zapytań DNS. Gdy użytkownik zada je domenie stanowiącej zagrożenie, automatycznie blokowany jest do niej dostęp – w odpowiedzi nie uzyskuje adresu IP umożliwiającego komunikację z serwerem. Dzięki możliwości natychmiastowego wykrycia IP znanego z hostowania domen z malware, reakcja Umbrelli jest błyskawiczna – sprawia to, że jest bardziej skuteczna od oprogramowania antywirusowego, które nie ma dostępu do tak obszernej bazy fałszywych domen.

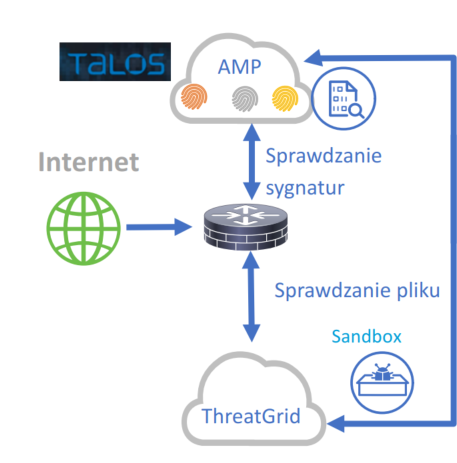

CISCO AMP

Jest rozwiązaniem zapewniającym ochronę przed malware i niebezpiecznym oprogramowaniem.

Na chronionych komputerze instalowany jest lekki klient, a samo narzędzie działa w chmurze Cisco. Rozwiązanie to zapewnia bezpieczeństwo niezależnie od lokalizacji. AMP chroni komputer korzystając z wielu mechanizmów rozpoznawania zagrożeń, od sygnaturowych po behawioralne, związane z analizą Indication Of Compromise. Pozwala na dostęp do narzędzi śledzących propagacje problematycznego oprogramowania w sieci. Oferuje funkcje niezbędne dla Security Operations Center. Narzędzie sprzedawane jest w modelu subskrypcyjnym.

Firepower

Rodzina platform zapewniająca ochronę przed zagrożeniami. Wykorzystuje ona system Cisco FTD (Firepower Threat Defense), który powstał z połączenia technologii wykorzystywanych w Cisco ASA (Adaptive Security Appliance) i SourceFire FirePOWER oraz ciągle rozbudowywany jest o nowe funkcjonalności.

Ich zadaniem jest zapobieganie włamaniom (NGIPS), zapewnienie ochrony przed znanym i nieznanym złośliwym oprogramowaniem (AMP), filtrowanie w oparciu o aplikacje (OpenAppID/AVC), reputację i kategorie adresów URL (URL Filtering) oraz umożliwienie bezpiecznej pracy zdalnej (VPN) i kontroli dostępu do usług na podstawie tożsamości użytkownika oraz stanu jego systemu i typu urządzenia.

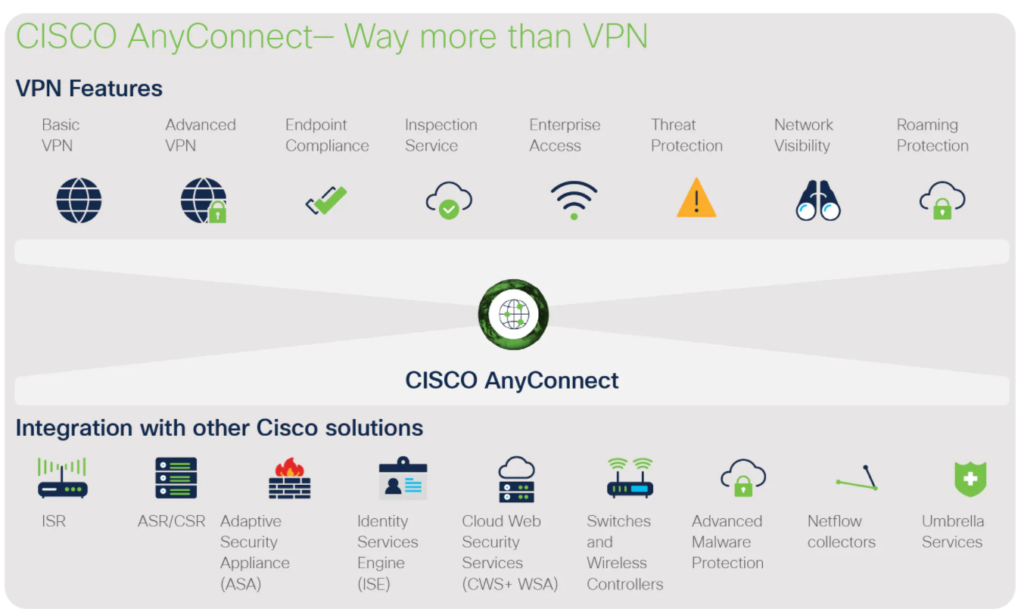

Cisco AnyConnect

Cisco AnyConnect zapewnia bezpieczną pracę na firmowych urządzeniach, z dowolnego miejsca. Jest to ujednolicony agent bezpieczeństwa punktów końcowych, który zapewnia wiele usług bezpieczeństwa w celu ochrony przedsiębiorstwa. Zapewnia widoczność i kontrolę potrzebną do zidentyfikowania, kto i które urządzenia uzyskują dostęp do danych przedsiębiorstwa. Cisco AnyConnect zapewnia działowi IT wszystkie funkcje bezpieczeństwa niezbędne do zapewnienia solidnego, przyjaznego dla użytkownika i bezpiecznego działania mobilnego.